— Inštalácia a používanie GNS3 —

Autor: Andrej Šišila, Slavomíra Kureková – študenti odboru ASI (Aplikované sieťové inžinierstvo) – KIS FRI UNIZA – 2016/17

GNS3 je grafický sieťový virtualizačný nástroj, ktorý umožňuje vytvárať komplexné sieťové topológie, ktoré obsahujú sieťové prvky rôznych značiek a tiež koncové zariadenia rôznych distribúcií, ktoré sú reprezentované virtuálnymi mašinami.

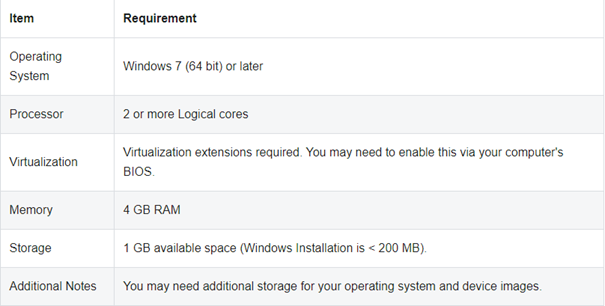

Tento dokument obsahuje návody na inštaláciu GNS3 klienta na rôzne operačné systémy. GNS3 bude používať lokálny GNS3 server, ktorý spolupracuje s lokálnymi hypervisormi (Dynamips, QEMU, VirtualBox, Vmware) podľa toho, aký druh zariadenia chceme simulovať.

Výkon lokálnych hypervízorov je rovnaký pre Windows aj linuxové distribúcie. Pri použití lokálnych hypervízorov sa množstvo virtuálnych zariadení odvíja od toho, aký výkonný je počítač, na ktorom simulujeme. Táto vlastnosť ale môže byť prekážkou pri výučbe na rozsiahlejších topológiách, pretože ak počítač nemá dostatočný výkon, simulácia môže príliš vyťažovať zdroje operačného systému. To môže mať za následok spomalenie operačného systému resp. simulácie.

Tento nedostatok je do istej miery možné vyriešiť použitím GNS3 VM ako vzdialený server. Použitím takéhoto riešenia sa budeme zaoberať v ďalšom návode.

Inštalácia GNS3

A) Linux – Inštalácia z repozitárov

Linux Debian

Testované pre verziu 8.6.0 x64, ale mala by byť zhodná aj pre novšie.

Počas práce na projekte sme testovali inštaláciu GNS3 na Debiane cez repozitár:

sudo apt-get update sudo apt-get upgrade

Pridáme tieto riadky na koniec súboru "/etc/apt/sources.list":

Pridáme tieto riadky na koniec súboru „/etc/apt/sources.list“:

sudo apt-key adv --keyserver keyserver.ubuntu.com --recv-keys A2E3EF7B sudo apt-get update sudo apt-get install gns3-gui

Pre podporu IOU pridať:

sudo dpkg --add-architecture i386

sudo apt-get update

sudo apt-get install gns3-iou

Počas inštalácie GNS3 sa zobrazí oznam, či chceme aktivovať Dumpcap na odchytávanie paketov aj pre non-root používateľov. Predvolene je Dumpcap pre non-root používateľov vypnutý. Návod na aktiváciu odchytávania paketov v Dumpcap-e je na stránke https://wiki.wireshark.org/CaptureSetup/CapturePrivileges

Potom GNS3 spustíme napríklad aj z terminálu príkazom „gns3“.

B) Linux – Inštalácia zo zdrojových kódov (neotestované)

Viď návod na https://www.gns3.com/support/docs/installing-gns3-1-4-on-ubuntu-li

Fedora 24

Inštalácia zo zdrojových kódov pomocou skriptu

- Pôjdeme na stránku

https://github.com/lricardo/gns3-for-fedora

klikneme na „Clone or download“ -> „Download ZIP“ - Rozbalíme stiahnutý archív

- V termináli pôjdeme do vytvoreného priečinka a spustiť „sudo ./aio-install.sh“. Skript najprv nainštaluje systémové aktualizácie a potom nainštaluje, a podľa potreby nakonfiguruje, zavislé balíčky

- Po inštalácií treba spustiť GNS3 a v nastaveniach (Edit -> Preferences -> VPCS) zmeniť cestu k VPCS na „/opt/vpcs/src/vpcs“

openSUSE Leap 42.1

YaST 1-Click Install

- Pôjdeme na stránku

https://software.opensuse.org/package/gns3 - Klikneme na „Show other versions“ -> „openSUSE Leap 42.1“ -> Show unstable packages -> Zvolíme verziu 1.5.2 -> Uložíme súbor

- Otvoríme stiahnutý súbor

- Next -> Next -> Yes -> Trust (certifikát)

- Zvolíme možnosť 1 a potom „Ok – Try again“ -> Accept -> Continue

- Teraz keď spustíme GNS3, server sa nerozbehne, lebo nemá nainštalovaný balíček „multidict“. Tento balíček súvisí s balíčkom „aiohttp“ z python3 knižníc. Pre vyriešenie problému vykonáme príkaz:

sudo pip install aiohttp - Nainštalujeme „iouyap“. Pôjdeme na stránku:

https://github.com/GNS3/iouyap potom vykonáme príkaz:sudo zypper install git bison flex

Potom sa treba riadiť inštrukciami v README.rst súbore na uvedenej stránke.

Poznámka: ak už sme naklonovali iouyap repozitár z githubu, vykonáme príkaz:sudo zypper install libcap-progs - Spustíme GNS3

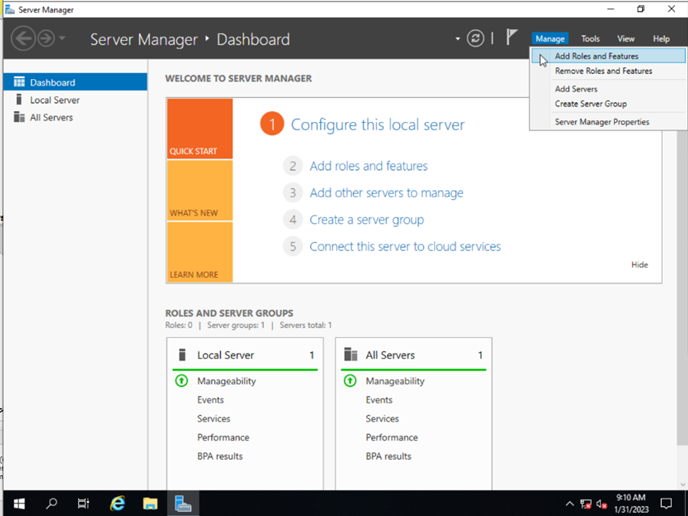

Windows

- Stiahneme si poslednú stabilnú verziu GNS3 zo stránky https://github.com/GNS3/gns3-gui/releases

Inštalačný súbor pre Windows má názov “GNS3–all-in-one.exe”. - Spustíme stiahnutý súbor.

- Riadime sa pokynmi na obrazovke. Na obrazovke s voľbou súčastí zvolíme všetky. Ak sme vyzvaní na inštaláciu SolarWinds nástrojov, odmietneme ju kliknutí na voľbu “No”

Zariadenia v GNS3

Podporované zariadenia

Veľmi dôležitým parametrom nášho skúmania je informácia, aké zariadenia je možné do topológie pridať a aký je postup pridávania týchto zariadení. Postupy na pridávanie zariadení sú platné pre OS Linux aj Windows a prípadné odlišnosti sú v postupoch uvedené.

V krátkosti uvedieme, že GNS3 podporuje nasledujúce zariadenia Mikrotik, JunOs, Cisco IOU, Cisco Smerovače s IOS, Cisco prepínače v obmedzenej forme, ASAv a experimentálne aj ASA.

Cisco – smerovače

GNS3 podporuje nasledujúce IOs-y smerovačov c1700, c2600, c3620, c3640, c3660, c2691, c3275, c3745, c7200. Ich virtualizácia je možná cez hypervízor Dynamips. Per vyučovanie CCNA/CCNP kurzov odporúčame Cisco IOS pre platofrmu 7200:

Pridávanie zariadení do GNS3

Tento postup je platný aj pre linuxové distribúcie aj pre Windows. Prípadné odlišnosti sú v dokumente označené. Všetky zariadenia sa pridávajú cez

GNS3 -> Edit -> Preferences

Pridanie Cisco smerovača s IOS

- Otvoríme GNS3 => Edit => Preferences

- Dynamips => IOS routers => New (je potrebné scrolovať na spodok okna)

- klikneme na „New image“ -> „Browse“, nájdeme IOS image na lokálnom disku a zvolíme ho. Keď sa nás GNS3 spýta, či chceme image skopírovať do predvoleného priečinka, potvrdíme voľbu. Potom klikneme na „Next“.

- V nasledujúcom kroku sú už nastavené predvolené hodnoty, tieto by mali byť správne. V záložke

Generalsmôžeme zmeniť meno zariadenia (napríklad pre lepšiu orientáciu).- Voľbu „This is an EtherSwitch router“ môžeme zaškrtnúť, ak máme v pláne pridať Ethernet modul

- Ak „Platform“ nastavíme na NM-16ESW,umožní nám to zmeniť smerovač na prepínač.

- „Chassis“ určuje model routra

- „Next“

- Zadáme množstvo operačnej pamäte. Predvolené množstvo (Linux 256 MB, Windows sa mení v závislosti od OS smerovača) by malo stačiť. „Next“. Ale vždy he vhodné overiť pamäťové nároky daného IOS obrazu.

- Zvolíme počet a typ rozširujúcich kariet a „Next“.

- Ak to router podporuje, zobrazí sa obrazovka, kde zvolíme počet a typ WIC kariet. a „Next“.

- Teraz treba zvolit “Idle-PC” hodnotu kliknutím na tlačidlo „Idle-PC finder“. Po chvíli sa „Idle-PC“ hodnota zobrazí. Nájdenú “Idle-PC” hodnotu potvrdíme. A klik na „Finish“

Teraz je Cisco router pripravený na použitie a ďalšiu konfiguráciu. V prípade, že po čase zistíme, že niektoré nastavenie nebolo vykonané správne je možné použiť možnosť edit v Edit -> Preferences a nastavenia upraviť.

Zdroj: https://www.gns3.com/support/docs/adding-ios-or-iou-qemu-virtual-2

Optimalizácia behu zariadení s IOS

Doposiaľ je možné optimalizovať využitie zdrojov pri simulácií Cisco smerovačov cez hypervízor Dynamips, ktorý podporuje optimalizáciu využitia procesora pomocou voľby “Idle-PC” hodnoty a optimalizáciu využitia operačnej pamäte pomocou “Ghost IOS”, “mmap” a “sparse memory support”. Pre ostatné hypervisory neexistujú žiadne ďalšie optimalizačné možnosti.

Pridanie Cisco prepínača

Cisco switch je možné emulovať v GNS3 buď pomocou IOU alebo môžeme nastaviť router ako „EtherSwitch“ a jednotlivé porty konfigurovať ako prepínacie. Dá sa na to použiť ľubovoľný prepínač (napr. z rady 3600/3700) a pridať doň rozširujúcu kartu napr. „NM-16ESW“ – 16 Ethernet portov. Potom sa dá nakonfigurovať rozsah portov, aby namiesto smerovania prepínali, príkazom „switchport“. Príkazom „show intarfaces status“ zistíme stav jednotlivých portov. Podľa stĺpca „VLAN“ vieme určiť, či sa jedná o L2 alebo L3 port.

Zdroje:

https://www.gns3.com/support/docs/virtual-machines-supported-2

https://www.youtube.com/watch?v=2gQcLDSj-_c

Pridanie Cisco firewall-u ASA

Oficiálne je podporovaná iba ASAv určená pre potreby virtualizácie, podpora štandardného ASA firewall-u je experimentálna a je možná cez QEMU a VirtualBox / VMware.

Pridanie ASA

- Zo stiahnutého súboru pre Cisco ASA, tu napr. pre 842 extrahujume archív

- Otvoríme GNS3 -> Edit -> Preferences -> Qemu VMs -> New

- Zadáme názov napr. „Cisco ASA“ RAM = aspoň 1024 MB

- Keď sa nás spýta na „Disk image (hda)“ (disk, na ktory budeme ASU inštalovať),

- „Create“ (lebo ešte žiadny nemáme)

- qemu-img binary: nechať predvolenú

- image format: qcow2 -preallocation: off

- cluster size: default

- lazy refcounts: vypnuté

- refcount entry size: default

- file location: necháme predvolenú

- súbor sa uloží do priečinku „/home/$USER/GNS3/images/QEMU/“

- size: 1,000 MB (1 GB)

- local disk

- Teraz v zozname qemu vms vyberieme ASU -> edit -> advanced settings.

- Ak sa nás spýta, či chceme daný súbor skopírovať do predvoleného adresára GNS3, klikneme na „OK“.

- init image: < cesta_k_suboru > /asa842-initrd.gz

- kernel image: < cesta_k_suboru > /asa842-initrd.gz

- kernel parameters: -append ide_generic.probe_mask=0x01 ide_core.chs=0.0:980,16,32 auto nousb console=ttyS0,9600 bigphysarea=65536

- qemu parameters: -m 1024 -icount auto -hdachs 980,16,32

- Pridáme vytvorený firewall do pracovnej plochy gns3

- Spustíme simuláciu

- Pravé tlačidlo na ASU -> Console. Toto chvíľu trvá (5-10min), kým sa firewall nainštaluje a inicializuje po prvý krát.

- Po inicializácií môžme s ASA-ou normálne pracovať.

- Heslo do privilegovaného režimu je prázdne (stačí zadať „enable“->Enter->Enter(potvrdiť prázdne heslo)).

- Heslo do privilegovaného režimu je prázdne (stačí zadať „enable“->Enter->Enter(potvrdiť prázdne heslo)).

Pridanie ASAv

Najlepšie je stiahnuť ASAv virtuálne zariadenie z oficiálnej Cisco stránky, ak je to možné. Posledná verzia ASAv je vo verzií ASAv30. http://www.cisco.com/c/en/us/products/collateral/security/adaptive-security-virtual-appliance-asav/datasheet-c78-733399.html

Existujú aj novšie verzie Cisco ASA firewallu pre QEMU vo verzií 9.5.1 alebo pre VMware je dostupná vo verzií 9.2.1

VMware verzia sa do GNS3 importuje rovnako ako akýkoľvek iný virtuálny stroj (Edit -> Preferences -> VMware VMs). Pred importovaním sa uistíme, že máme nastavenú cestu ku VMware (Edit -> Preferences -> VMware -> Path to vmrun).

V prípade, že sa rozhodneme použiť QEMU, nasledujeme návod na https://gns3.com/qa/is-there-a-step-by-step-process-

Cisco ASDM

K ASA firewall-u je možné doinštalovať Cisco ASDM (Cisco Adaptive Security Device Manager), čo je grafická nadstavba pre ASA firewall. Cisco ASDM vo verzií 7.2 je dostupný na webe (treba hľadať) a jeho inštalácia je popísaná vo videu.

Zdroje:

https://plus.google.com/116532165669637416992/posts/6mpL8dmtt4j

https://www.youtube.com/watch?v=Q4g1rW5ri5o

https://www.youtube.com/watch?v=vahOj6J7UtY

Pridanie Mikrotik Router OS

Pridávanie zariadení spoločnosti Mikrotik je do GNS3 umožnené dvoma spôsobmi, buď cez Quemu alebo cez VirtualBox.

Upozornenie

Hneď po prvom spustení je potrebné zadať licenciu, v opačnom prípade bude router dostupný len na 24 hodín a po ich uplynutí sa vypne. Platí pre QEMU aj VirtualBox metódu. Čiastočným riešením pre VirtualBox je vytvorenie snapshotu hneď po inštalácií routra. Pre QEMU je čiastočným riešením preinštalovanie systému.

Pridanie Mikrotik Router OS ako QEMU

- Stiahneme si RouterOS image a stránke: http://www.mikrotik.com/download

- Stiahneme si „VMDK“ obraz v časti „Mikrotik Cloud Router“.

- Najprv musíme vytvoriť disk, z ktorého bude RouterOS bootovať. Disk sa dá vytvoriť buď v termináli alebo priamo v GNS3.

- Vytvorenie disku v termináli:

- qemu-img create -f qcow2 Mikrotik-hda.qcow2 512M

- Vytvorenie disku v GNS3

- -qemu-img binary: nechať predvolenú

- -image format: qcow2

- -preallocation: off

- -cluster size: default

- -lazy refcounts: vypnuté

- -refcount entry size: default

- -file location: necháme predvolenú; súbor sa uloží do priečinku „/home/$USER/GNS3/images/QEMU/“

- -size: 512 MB

- Vytvorenie disku v termináli:

- Vytvorený disk pre Mikrotik router musíme pripraviť pred použitím v simulácií. Teraz naň nainštalujeme RouterOS príkazom:

qemu-system-i386 -m 512 -enable-kvm -boot d -cdrom < cesta_k_routerOS_iso >

v našom prípade:

qemu-system-i386 -m 512 -enable-kvm -boot d -cdrom ~/Downloads/mikrotik-6.37.1.iso Mikrotik-hda.qcow2 - Následne sa otvorí inštalačné menu RouterOS, v ktorom si môžeme vybrať balíčky na inštaláciu.

- Vyberieme všetky balíčky stlačením klávesy ‚a‘.

- Výber potvrdíme klávesou ‚i‘.

- Pri dotaze, či chceme zachovať pôvodnú konfiguráciu, ju odmietneme stlačením klávesy ‚n‘

- a pri dotaze „Continue?“ stlačíme klávesu ‚y‘ potvrtíme vymazanie pôvodnej konfigurácie.

- Začne sa proces partíciovania, formátovania a inštalácie balíčkov. Po dokončení operácie je potrebné reštartovať router stlačením klávesy ‚Enter‘.

- Po opätovnom nabootovaní ukončíme prácu s routrom stlačením klávesovej skratky „Ctrl + Alt + G“ (uvoľnenie kurzora z virtuálnej mašiny) -> Machine -> Quit, resp. klávesovou skratkou „Ctrl + Alt + Q“ (ukončenie virtuálnej mašiny)

- Nainštalovaný RouterOS spustíme príkazom

qemu-system-i386 -m 512 -enable-kvm -boot c Mikrotik-hda.qcow2 -nographic -serial telnet::4444,server,nowait - Na router sa vieme pripojiť telnetom príkazom „telnet 127.0.0.1 4444“. Do približne do 1-2 minút by sa po stlačení klávesy ‚Enter‘ mala zobraziť prihlasovacia obrazovka. Prihlasovacie údaje sú:

Mikrotik Login: admin

Password: < bez hesla > - Teraz je RouterOS image pripravený pre GNS3 na vytvorenie Mikrotik routra. V GNS3 klikneme na Edit -> Preferences -> Qemu VMs -> New:

- -Názov: napr. „Cisco ASA“

- -RAM: 256 MB

- -Disk image (hda) -> Existing image -> Mikrotik-hda.img

- -Finish

- Vytvorený router pridáme na pracovnú plochu GNS3 a spustíme simuláciu.

Pridanie Mikrotik Router OS ako VirtualBOX

- Vo VirtualBoxe vytvoríme novú virtuálnu mašinu:

- -Názov: napr. „Mikrotik“

- -RAM: 512 MB

- -Create new virtual disk -> 512 MB -> Finish

- -Finish

- Vytvorenú virtuálku potrebujeme ešte nastaviť:

- -System

- -Acceleration -> Paravirtualization interface -> KVM

- -Mothedboard -> Boot order: Hard disk, CD, všetko ostatné odškrtnuté

- -Processor -> PAE/NX

- -Storage -> do virtualnej CD mechaniky namontovať RouterOS iso

- -Network -> nastaviť toľko sieťoviek, koľko sa dá (buď NAT alebo Bridged)

- -Audio -> odškrtnúť „Enable Audio“, inak sa router síce spustí normálne, ale na začiatku napíše chybovú hlášku, že sa nedá inicializovať zvukové zariadenie

- Inštalácia RouterOS je rovnaká ako pri QEMU metóde. Router je po inštalácií okamžite použiteľný pre simuláciu. Prihlasovacie údaje sú rovnaké ako pre QEMU metódu.

UPOZORNENIE:

Hneď po prvom spustení je potrebné zadať licenciu, v opačnom prípade bude dostupný len na 24 hodín a potom sa vypne.

Zdroje:

- http://brezular.com/2014/07/09/running-mikrotik-routeros-x86-on-gns3/

- https://www.youtube.com/watch?v=6h5n67Heao4

- https://translate.google.com/translate?hl=en&sl=bg&tl=en&u=https%3A%2F%2Fmikrotik.unibit.bg%2Fnews%2Fgns3-routeros%2F

- https://nil.uniza.sk/network-simulation-and-modelling/gns3/making-qemu-mikrotik-router-gns3-under-win7

Zariadenia Juniper

Juniper Router s Junos Olive

- Stiahneme si JunOS image (hľadaj na webe)

- Importujeme image do VirtualBoxu (s predvolenými nastaveniami)

- Po pridaní JunOS VirtualBox-u treba isť do jej nastavení a nastaviť sieťový adaptér „Attached to“ na „Not connected“.

- Pokiaľ chceme viac Juniper smerovačov, môžeme si ich naklonovať, ale musíme reinicializovať MAC adresy sieťových adaptérov.

- V GNS3 importujeme JunOS virtuálku cez Edit->Preferences->VirtualBox VMs->New

- Vyberieme JunOS virtuálku zo zoznamu.

- Presunieme Juniper prepínač z časti „End devices“ na pracovnú plochu GNS3. Je možné si nastaviť počet sieťových adaptérov (Ethernet portov) na Juniper smerovači, najviac však.

- Počet sieťových adaptérov zmeníme kliknutím pravým tlačidlom na smerovač → Configure → Network -> Adapters

- Po spustení simulácie sa otvorí aj Juniper virtuálka.

Prihlasovacie údaje: root

Heslo: <bez hesla>

Zdroje:

http://commonerrors.blogspot.sk/2014/11/download-juniper-router-iosimage-for.html

http://commonerrors.blogspot.sk/2014/11/use-juniper-router-image-with-gns3-11.html

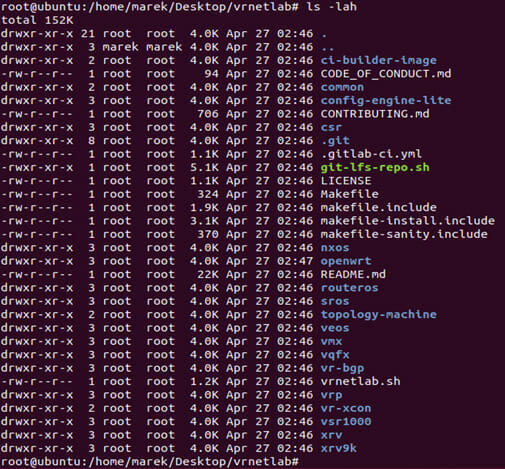

Pridanie Juniper vMX 17.3

k juniper nemá konfigurovatelné porty, je potrebné pridat viac ako 2 intefaces.

Po pridaní templat-u do GNS kliknúť naň pravým->Configure Template->Network->Adapters – nastaviť počet interfacov

Niekedy treba pockat pár minút po boote aby sa pridané interfaces zobrazili v „show interfaces terse“.

Virtualizácia koncových zariadení v GNS3

GNS3 dokáže spolupracovať s virtuálnymi počítačmi v prostrediach VPCS, VirtualBox, VMware a Docker (od verzie 1.5+)

VPCS

Pridelenie IP adresy VPCS hostovi

- Pridáme VPCS hosta do GNS3 pracovnej plochy

- Klikneme pravým tlačidlom na hosta -> Console

- 3) Pre priradenie IPv4 adresy na vpcs host treba zadať príkaz:

- ip < ip_adresa > < maska > < default_gateway >

resp. - ip dhcp (pokiaľ máme DHCP server)

Zdroje:

https://www.youtube.com/watch?v=mfU_28NKVuA

VirtualBox / Vmware

GNS3 bezproblémovo spolupracuje aj s virtuálnymi strojmi vnútri VirtualBox-u / Vmware. Jednotlivé virtuálne stroje v GNS3 nastavujeme v závislosti od toho aké operačné systémy virtualizujeme.

Nový virtuálny stroj

Nový virtuálny stroj pridáme cez “Edit → Preferences → VirtualBox VMs / Vmware VMs” → New”. Importovaný virtuálny stroj sa zobrazí v časti “End devices” (ikonka monitora).

Existujúci virtuálny stroj

Existujúci virtuálny stroj pridáme cez “Edit → Preferences → VirtualBox VMs / Vmware VMs” → v ľavom stĺpci vyberieme želaný virtuálny stroj“.

Importovaný virtuálny stroj sa zobrazí v časti “End devices” (ikonka monitora).

Ďalej virtuálny stroj nastavujeme podľa toho, aký operačný systém na ňom virtualizujeme.

Živá sieť a GNS3

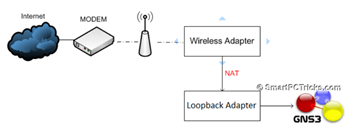

Nástroj umožňuje pripájať virtualizovanú sieť do verejnej internetovej siete. Princíp prepojenia na živú sieť výstižne popisuje obrázok skopírovaný z dokumentácie GNS3.

Na obrázku môžeme vidieť,že reálne sieťové rozhranie počítača je pripojené do siete a Loopback (Windows) resp. Bridge (Linux) rozhranie je pripojené na GNS3. Tieto dva rozhrania sú navzájom prepojené a tak dôjde ku konektivite na verejnú sieť. Treba však upozorniť, že konektivita z Wireless Adaptéru na Bridge Adapter v OS Linux nebola funkčná.

Windows 8.1

Pre správne fungovanie týchto nastavení je potrebné vypnúť alebo prenastaviť firewall. V OS je potrebné vytvoriť loopback adapter, nastaviť ho do módu zdieľania rozhrania. V GNS3 sa následne vytvorí cloud, a pridá sa smerovač, ktorý bude natovať/smerovať našu GNS3 sieť a cloud.

Pridanie loopback

V operačnom systéme je potrebné vytvoriť loopback adapter.

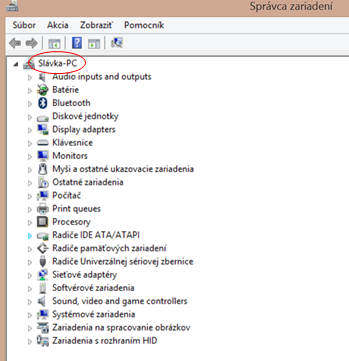

- Otvoríme správcu zariadení

- Klikneme pravým tlačidlom na označené pole (názov PC) a zvolíme možnosť Pridať starší hardware.

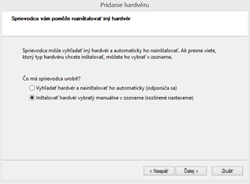

- V zobrazenom okne Pridanie hardvéru stlačíme tlačidlo Ďalej

- V ďalšom okne je potrebné označiť druhú možnosť a prejsť ďalej.

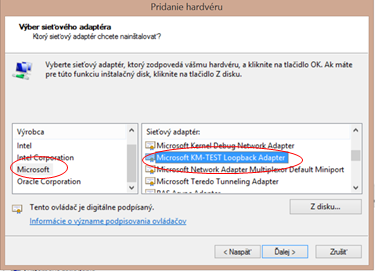

- Z ponúkaných možností vyberieme Sieťové adaptéry (Network adapter)

- V nasledujúcom okne vyhľadáme v ľavej časti Microsoft a v pravej časti loopback adapter (nie je podmienka, že sa bude volať rovnako)

- V nasledujúcich oknách zvolíme ďalej a dokončiť.

Zdieľanie rozhrania

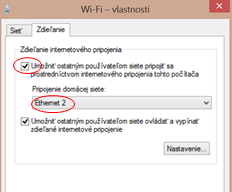

Na sieťovom rozhraní, cez ktoré sa pripájame do reálnej siete (v mojom prípade wifi) nastavíme zdieľanie na vytvorený loopback adaptér (u mňa sa volá Ethernet2).

- Otvoríme si okno sieťové pripojenia

- Vojdeme do vlastností adaptéra, ktorým sa pripájame do siete

- Prepneme sa do okna zdieľanie, povolíme prvú možnosť a nastavíme náš loopback.

Konfigurácia a vytvorenie cloud v GNS3

- Z menu si vyberieme cloud a vložíme ho na stredovú plochu

- Otvoríme konfiguráciu (pravé tlačidlo, prvá voľba)

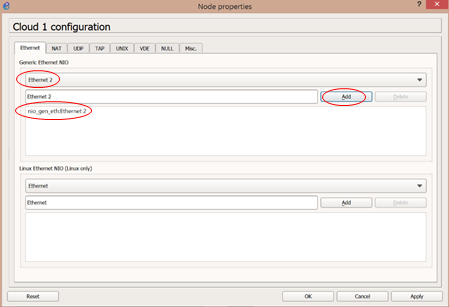

- V okne Generic Ethernet NIO nastavíme náš loopback adapter a stlačíme add. Do prázdnej plochy sa nám pridá adaptér.

- Nastavenie ukončíme stlačením OK

Nastavenie routra (testovacie)

- Routru pridáme sieťový adaptér

- Vytvoríme „kabeláž“ medzi routrom a cloudom

- Zapneme router

- Základná konfigurácia

conf tint fa 0/0ip address dhcpno shutdownexit- ip route 0.0.0.0 0.0.0.0 x.x.x.x //x.x.x.x je adresa loopbacku,ktorá mu bola pridelená

- Pingneme von a z vonku dnu, pozor tu uz moze zacat robit problemy FW

Debian

V OS Linux sa konktivita nezabezpečuje cez loopback rozhranie ale cez rozhranie bridge, toto rozhranie je však rovnako potrebné vytvoriť. Zvyšný postup je rovnaký ako u zariadení s OS windows

Vytvorenie bridge adaptéra

- Nainštalujeme potrebné balíčky

sudo apt-get install uml-utilities bridge-utils - Vytvoríme skript s názvom napr. “bridge_interface.sh”:

!/bin/bash Delete tap interface echo "Deleting bridge interface …" sudo ifconfig br0 down sudo brctl delif br0 eth0 sudo brctl delif br0 tap0 sudo brctl delbr br0 sudo tunctl -d tap0 sudo ifconfig eth0 up sudo dhclient eth0 sudo ifconfig eth0 192.168.1.50 sudo route add default gw 192.168.0.1 echo "Bridging interfaces …" Create a tap interface sudo tunctl -t tap0 Remove ip addressing and set eth0 and tap0 to promiscuous mode sudo ifconfig tap0 0.0.0.0 promisc up sudo ifconfig eth0 0.0.0.0 promisc up Create a new bridge interface sudo brctl addbr br0 Add tap0 and eth0 to the bridge group sudo brctl addif br0 tap0 Enable the bridge interface and give it an ip address sudo ifconfig br0 up sudo ifconfig br0 192.168.1.50/24 sudo dhclient br0 Configure the default route sudo route add default gw 192.168.0.1

- Pridelíme skriptu oprávnenia na vykonávanie a spustíme skript

sudo chmod 744 bridge_interface.sh

./bridge_interface.sh - Môžeme overiť zoznam bridge interface zariadení:

brctl show

ip a

Ďalej už postupujeme nastavíme GNS3 rovnako ako je to popísané v návode pre OS Windows.

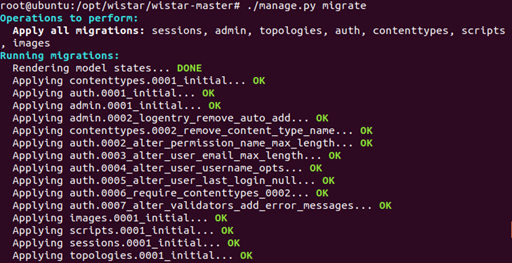

Aktualizácia a upgrade GNS3

- V hlavnom nemu GNS3 VM zvolime moznost „Upgrade“.

- Ked sa nas spyta, ci chceme pokracovat, zvolime „Yes“.

- Spusti sa aktualizacna procedura, na konci ktorej sa GNS3 VM restartuje.

- Pocas aktualizacnej procedury sa stiahne najnovsia verzia GNS3 VM.

- GNS3 VM si vie uchovat viacero svojich verzii.

Po reštarte sa môžeme rozhodnúť, ktorú verziu GNS3 VM chceme použiť.

V prípade, že chceme zmeniť verziu GNS3 na serveri, v hlavnom menu zvolíme možnosť „Version“.

Zobrazí sa upozornenie o riziku pri zmene verzie GNS3. Na produkčnom serveri treba predtým zálohovať dôležité údaje (napr. na záložný server)

Potom zotlime možnosť „Continue“. Zobrazí sa zoznam dostupných verzii GNS3 VM. Odporuca sa vybrat si vzdy verziu „Current stable release (RECOMMENDED)“.

Server sa následne reštartuje s nami vybranou verziou GNS3 VM, čo sa ukáže v informačnom dialógovom okne hneď po reštartovaní servera.

V prípade, že server sa po aktualizácií nespustí, preinštalujeme ho a obnovíme zálohované súbory.

Zoznam podporovaných zariadení

Zoznam podporovanych zariadeni:

a10-vthunder

alcatel-7750

alpine-linux

arista-veos

asterisk

bigswitch-bigcloud-fabric

bird

brocade-vadx

brocade-vrouter

brocade-vtm

bsdrp

checkpoint-gaia

chromium

cisco-1700

cisco-2600

cisco-2691

cisco-3620

cisco-3640

cisco-3660

cisco-3725

cisco-3745

cisco-7200

cisco-asa

cisco-asav

cisco-csr1000v

cisco-dcnm

cisco-fmcv

cisco-ftdv

cisco-iosv

cisco-iosvl2

cisco-iosxrv9k

cisco-iosxrv

cisco-iou-l2

cisco-iou-l3

cisco-ise

cisco-ngipsv

cisco-nxosv9k

cisco-nxosv

cisco-vWLC

cisco-wsav

citrix-netscaler-vpx

clearos

cloudrouter

coreos

cumulus-vx

deft-linux

dell-ftos

exos

f5-bigip

f5-bigiq

firefox

fortiadc

fortianalyzer

fortiauthenticator

forticache

fortigate

fortimail

fortimanager

fortisandbox

fortisiem-super_worker

fortiweb

freebsd

freenas

hp-vsr1001

internet

ipfire

ipterm

juniper-vmx-vcp

juniper-vmx-vfp

juniper-vqfx-pfe

juniper-vqfx-re

juniper-vsrx

jupyter27

jupyter

kali-linux-cli

kali-linux

kemp-vlm

kerio-connect

kerio-control

kerio-operator

lede

loadbalancer_org-va

microcore-linux

mikrotik-chr

netem

network_automation

ntopng

onos

op5-monitor

openbsd

opensuse

openvswitch

openvswitch-management

openwrt

openwrt-realview

opnsense

ostinato

packetfence-zen

pan-vm-fw

pfsense

proxmox-mg

python-go-perl-php

riverbed-steelhead-cx

smoothwall

sophos-iview

sophos-utm

sophos-xg

tinycore-linux

trendmicro-imsva

trendmicro-iwsva

turnkey-wordpress

ubuntu

ubuntu-gui

untangle

vrin

vyos

webterm

windows

windows_server

zentyal-server

zeroshell